Kaspersky Lab, la empresa rusa especializada en ciberseguridad. descubrió un nuevo malware troyano que secretamente mina desde teléfonos Android, el cual podría destruir físicamente el teléfono de no ser detectado a tiempo.

Según lo explicado en el blog de la compañía, el virus funciona al utilizar el poder de procesamiento del teléfono para minar la criptomoneda Monero. Además el software también puede hacer que aparezcan numerosos anuncios de publicidad, incluyendo videos y redireccionamiento a páginas web específicas, o que se envíen mensajes de texto a números específicos.

Los investigadores revisaron a fondo los detalles de su codificación, y explicaron que el software malicioso es de la familia de virus Loapi, la cual se descarga a través de anuncios de publicidad que se hacen pasar por aplicaciones de todo tipo, desde populares antivirus hasta sitios pornográficos. Luego de que se instala en el dispositivo el programa solicita permisos de administración una y otra vez hasta que el usuario los acepte.

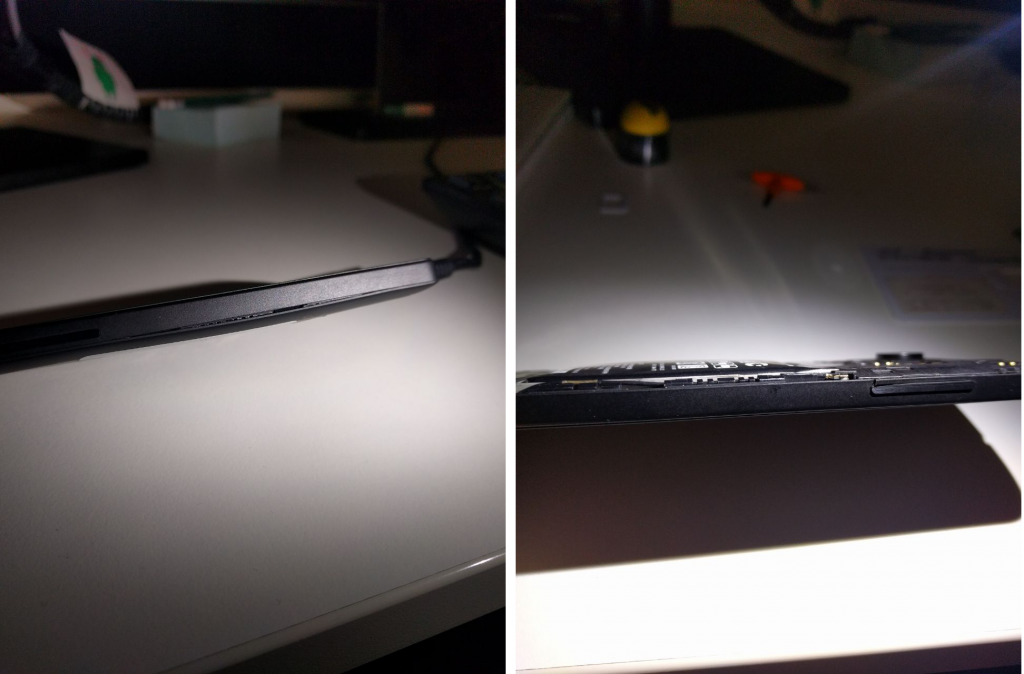

Un teléfono de prueba fue utilizado por el equipo de Kaspersky Lab y solamente el gasto energético del módulo de minería y el constante tráfico del dispositivo sobre la batería del smartphone, logró que esta se hinchara hasta deformar la carcasa del dispositivo en apenas dos días.

Una de las cosas más sorpresivas sobre este tipo de malware es que usa una enorme cantidad de medios diferentes para explotar el teléfono a su máxima capacidad, llevando al mismo tiempo módulos de minería, publicidad, mensajes de texto, crawlers y proxys. El equipo compartió al final del experimento sus conclusiones:

Loapi es un interesante representante del mundo de las apps de Android maliciosas. Sus creadores han implementado casi todo el espectro de técnicas para atacar a dispositivos: el troyano puede suscribir al usuario a servicios pagos, enviar mensajes SMS a cualquier número, generar tráfico y hacer dinero al mostrar publicidad, usar el poder computacional del dispositivo para minar criptomonedas, así como usar una variedad de acciones en el internet en nombre del usuario/dispositivo. La única cosa que falta es espionaje del usuario, pero la arquitectura modular de este troyano hace posible este tipo de funcionalidad en cualquier momento.

Nikita Buchka, Anton Kivva y Dmitry Galov

Investigadores

El usuario de twitter @bad-packets, aseguró haber replicado el experimento en un dispositivo inteligente con sistema operativo Android, utilizando un malware similar, pero no exactamente el mismo que fue usado por la empresa rusa. El resultado fue igual: 100% de uso del CPU que concluyó en la destrucción de la batería del teléfono.

Sometimes sacrifices have to be made in the name of research. pic.twitter.com/Uoi0JhQxHj

— Bad Packets Report (@bad_packets) 19 de diciembre de 2017

El malware para minar criptomonedas desde todo tipo de dispositivos es algo anteriormente documentado. En Australia se ha propagado uno que engaña al usuario al enviarle un SMS que promete bitcoins gratis si accede a un link en específico. Cuando se registra, sin embargo, lo que en realidad ocurre es el ‘secuestro’ del CPU del celular, el cual empezará a minar bitcoin a favor de los hackers.

Otro caso relacionado es el de Quant Trojan, un virus que ha sido actualizado en su diseño para buscar credenciales de carteras de bitcoin y otros criptoactivos. Este sería responsable de distribuir e infectar a equipos con los ransomware Locky y Pony. Al parecer se encuentra disponible para su compra en foros clandestinos de Internet en Rusia.

El uso de malware para minar Monero también es conocido en este tipo de ataques, un reporte de investigación emitido por la compañía de seguridad ESET detectó que un software malicioso logró infectar cientos de servidores web de Windows para minar la blockchain de la criptomoneda, con lo que sus creadores lograron recaudar el equivalente a $63,000 dólares en apenas 3 meses.