-

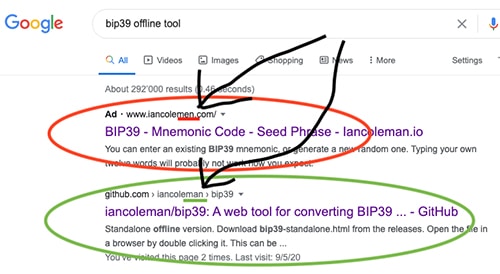

El sitio imitaba al del generador de claves desarrollado por Ian Coleman.

-

Tras los reclamos de varias personas, Google quitó el anuncio publicitario.

La creatividad de los estafadores parece no tener límites. En esta ocasión alguien puso en línea un sitio web que aparentaba ser el del desarrollador Ian Coleman y pagó para que Google lo ubicara en una posición destacada. Los usuarios llegaban a este sitio malicioso tras buscar en Google un «generador offline de claves BIP 39».

Estas claves constan de un conjunto de 12, 24 o 36 palabras generadas aleatoriamente, de un listado de 2048 palabras en total. Una vez generada la secuencia de palabras, esta es interpretada a través de un algoritmo en una secuencia numérica binaria de 512 bits, que es la llave privada resultante. Esa clave, conocida como semilla, es necesaria para tener acceso a los fondos de un monedero.

Los generadores de claves pueden utilizarse para revelar direcciones de Bitcoin individuales y claves privadas en su forma original. También pueden ser necesarios para otras operaciones como, por ejemplo, al utilizar ciertas herramientas para reclamar monedas que sean producto de bifurcaciones.

En este caso, la dirección URL del sitio web malicioso, que ya fue dado de baja, era iancolemen.com (con «e» y «.com», a diferencia del sitio legítimo iancoleman.io). Un pequeño cambio en el apellido del desarrollador (lo que se conoce como combosquatting ) pretendía pasar desapercibido con el fin de que los incautos visitantes accedieran y recibieran las claves que el propio estafador les brindaba.

El sitio podría haber continuado online de no haber sido advertido por un usuario de Reddit que el 6 de agosto dio a conocer lo que estaba pasando. «Si lo usas para generar una semilla BIP39 la registrarán y robarán las monedas que envíes allí. No uses ese sitio web falso y repórtalo a Google, por favor», escribió.

En Google: Bitcoin no, pero estafas sí

El pedido de reportarlo a Google fue porque el sitio malicioso figuraba como primer resultado en el buscador, gracias a que el estafador había pagado un anuncio de Google Ads.

Con relación a esto, hubo quienes se quejaron de que esa compañía ponga restricciones a anuncios relacionados con Bitcoin y criptomonedas, pero acepte sin inconvenientes publicidades de estafas.

Por ejemplo, algo similar había ocurrido en mayo de este año con la empresa CoinCorner. Tal como informó CriptoNoticias un sitio web malicioso promocionado en un anuncio de Google, agregaba una «r» al nombre de la empresa para estafar a incautos.

Los reportes a Google dieron resultado. Ahora, además de que el anuncio del sitio web malicioso fue dado de baja, al poner en el motor de búsqueda «ian colemen», el buscador detecta el posible error y sugiere, en cambio, buscar «ian coleman».

Aunque el sitio web ya no está en línea, su dominio, registrado por un usuario anónimo, aún se encuentra activo y podría ser utilizado para nuevas estafas.

Un caso con antecedentes

No es la primera vez que el generador de claves BIP39 de Ian Coleman es usado como «inspiración» por algún estafador. Algo parecido podría ser lo que le ocurrió en 2018 al individuo que acusó al propio Coleman en su cuenta de GitHub de haberle robado USD 2.000.

En aquella ocasión, el desarrollador, que lamentó lo ocurrido, tuvo que aclararle que él no tiene acceso a los fondos de los usuarios que usan su herramienta. Esto puede verificarse ya que es una aplicación de código abierto que cualquiera con los conocimientos adecuados puede chequear.